[0027] 下面结合附图和实施例对本发明作进一步的详细说明。可以理解的是,此处所描述的具体实施例仅仅用于解释本发明,而非对本发明的限定。另外还需要说明的是,为了便于描述,附图中仅示出了与本发明相关的部分而非全部结构。

[0028] 现有技术中,加载有TEE安全加密机制的移动终端在使用过程中,需通过RPMB KEY读取相应的解锁数据,即移动终端在开机状态下立即运行TEE环境,此种方式虽然提高了移动终端运行的安全性,但是增加了后续的维修成本,即更换EMMC时必须同时更换CPU,以使CPU与EMMC之间建立对应关系,从而根据该对应关系获取RPMB KEY。但是用户在初次使用移动终端时或者在开机时,并不会立刻涉及到安全问题,实际上用户均是在开机后并运行需要加密的程序才会涉及到安全问题,基于此,本发明在不降低移动终端安全性能的基础上提供一种减少移动终端维修成本、同时提高资源利用率的一种安卓操作系统的移动终端使用方法。具体地,

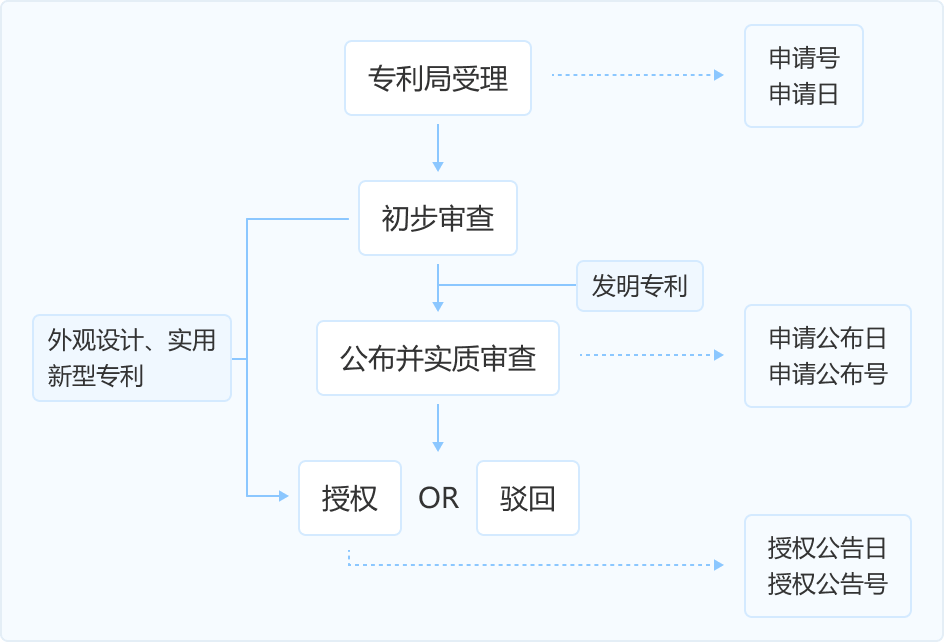

[0029] 如图1所示,一种安卓操作系统的移动终端使用方法,其中,包括[0030] 步骤S110、移动终端上电并于TEE系统环境运行的状态下,判断处理单元是否与存储单元之间建立有映射关系;处理单元是否与存储单元之间建立有映射关系即相当于处理单元是否与存储单元之间已绑定成功。进一步地,所述处理单元主要由所述移动终端的CPU形成。所述存储单元为EMMC存储器,所述EMMC存储器中包含有ERMB存储区。

[0031] 步骤S120、于所述处理单元与所述存储单元之间建立有映射关系的状态下,根据所述映射关系于所述存储单元中读取与所述处理单元匹配的密钥,根据所述密钥开启所述移动终端以运行操作系统;具体地,包括:

[0032] 步骤S1201、于所述处理单元与所述存储单元之间建立有映射关系的状态下,根据所述映射关系于所述存储单元中读取与所述处理单元匹配的密钥;所述密钥为RPMB key;

[0033] 步骤S1202、验证所述密钥;

[0034] 步骤S1203、于所述密钥被验证成功的状态下,解锁读取所述操作系统相匹配的解锁数据,并根据所述解锁数据开启所述操作系统。即在RPMB key被验证成功的状态下,于EMCC存储器内的RPMB存储区读取与操作系统相匹配的解锁数据,操作系统根据该解锁数据执行解锁操作,并于解锁操作完成后开启移动终端,移动终端被开启后进入运行环境,此时移动终端运行于TEE安全环境下。

[0035] 步骤S1204、于所述密钥未验证成功的状态下,所述操作系统维持当前的工作状态。即在RPMB key未被验证成功的状态下,移动终端不改变当前的显示状态,并持续处于开机界面,直到获取新的可能验证成功的RPMB key为止。

[0036] 需要说明的是:此时开机界面即使用户输入正确的开机解锁密码,移动终端仍然无法开机,因RPMB key未被验证成功,操作系统内的验证单元未进入工作状态且无法获取标准开机解锁密码,此时即使用户输入正确的开机解锁密码,但是因验证单元未进入工作状态,故而无法对用户输入的开机解锁密码进行验证,进而也就无法实现开启操作。

[0037] 步骤S130、于所述处理单元与所述存储单元之间未建立有映射关系的状态下,启动所述操作系统并形成与运行状态相匹配的安卓文件系统以开启所述移动终端。在所述处理单元与所述存储单元之间未建立有映射关系的状态下,利用操作系统形成的安卓文件系统以开启所述移动终端,此时移动终端并非处于TEE安全环境中运行,但是此时移动终端可处于工作阶段,用户可使用移动终端处于机密等级较低的操作。

[0038] 本发明的工作原理是:

[0039] 移动终端上电并于TEE系统环境运行的状态下,首先判断处理单元是否与存储单元之间建立有映射关系;于所述密钥被验证成功的状态下,解锁读取所述操作系统相匹配的解锁数据,并根据所述解锁数据开启所述操作系统以使所述移动终端运行于TEE环境中,于所述处理单元与所述存储单元之间未建立有映射关系的状态下,启动所述操作系统并形成与运行状态相匹配的安卓文件系统以开启所述移动终端,使得所述移动终端运行于普通环境中。

[0040] 本发明中,在处理单元与存储单元之间建立有映射关系的状态下,开启移动终端并进入TEE安全环境运行,在处理单元与存储单元之间未建立有映射关系的状态下,开启移动终端并进入普通环境运行。即在维修过程中,当移动终端的CPU出现故障时,无需同时更换EMCC即可开启移动终端。反之当移动终端的EMCC出现故障时,无需同时更换CPU即可开启移动终端,大大减少移动终端维修成本、同时提高资源利用率。

[0041] 实施例二

[0042] 随着智能移动终端的普及,智能移动终端中通常需要处理一些机密等级较高的运行程序,例如电子支付等。实施例一提供的安卓操作系统的移动终端使用方法,虽然可以使得移动终端被开启,但是移动终端的运行环境相对不安全,用户不能使用该移动终端处理机密等级较高的操作。基于此,如图2所示,本发明再提供一种安卓操作系统的移动终端使用方法。具体地:

[0043] 步骤S210、移动终端上电并于TEE系统环境运行的状态下,判断处理单元是否与存储单元之间建立有映射关系;

[0044] 步骤S220、于所述处理单元与所述存储单元之间建立有映射关系的状态下,根据所述映射关系于所述存储单元中读取与所述处理单元匹配的密钥,根据所述密钥开启所述移动终端以运行操作系统;

[0045] 步骤S230、于所述处理单元与所述存储单元之间未建立有映射关系的状态下,启动所述操作系统并形成与运行状态相匹配的安卓文件系统以开启所述移动终端。

[0046] 步骤S240、于移动终端被开启后,接收用户的操作命令并判断所述操作命令是否需要做加密处理;

[0047] 步骤S250、于所述操作命令需要被加密的状态下,通过TEE命令于安卓操作系统中读取与所述操作命令相匹配的操作文件数据,并根据所述操作文件数据形成一与所述操作命令匹配且由所述TEE系统管理的操作加密数据。

[0048] 本实施例中,当用户输入的操作命令需要做加密处理时,通过TEE命令于安卓操作系统中读取与所述操作命令相匹配的操作文件数据,并根据所述操作文件数据形成一与所述操作命令匹配且由所述TEE系统管理的操作加密数据。此时移动终端在处理该操作命令时处于TEE环境下工作。

[0049] 本实施中,并非所有的应用程序仅处于TEE环境下工作,而是用户需要进行加密操作时,根据所述操作文件数据形成一与所述操作命令匹配且由所述TEE系统管理的操作加密数据,并将数据存储于TEE环境中的KEY master中,通过KEY master管理该操作加密数据,用户运行与操作加密数据匹配的应用程序时,该应用程序处于TEE环境下工作。简言之,当应用程序需要加密处理时临时形成操作加密数据。

[0050] 采用本实施例,通过临时生成操作加密数据保证用户使用安全性,在不降低移动终端使用安全性能的基础上,大大减少移动终端维修成本、同时提高资源利用率。

[0051] 需要说明的是,本发明提供的安卓操作系统的移动终端使用方法,其也可以在其他操作系统中使用,并非局限于安卓操作系统。

[0052] 注意,上述仅为本发明的较佳实施例及所运用技术原理。本领域技术人员会理解,本发明不限于这里所述的特定实施例,对本领域技术人员来说能够进行各种明显的变化、重新调整和替代而不会脱离本发明的保护范围。因此,虽然通过以上实施例对本发明进行了较为详细的说明,但是本发明不仅仅限于以上实施例,在不脱离本发明构思的情况下,还可以包括更多其他等效实施例,而本发明的范围由所附的权利要求范围决定。