[0045] 下面结合附图和具体实施方式对本发明做进一步阐述和说明。

[0046] 本发明提供了一种基于AMBTC压缩技术和霍夫曼编码的可逆信息隐藏方法,其中该方法的具体原理如图3所示。下面详细对其具体实现过程进行展开描述。

[0047] S1:对标准灰度图像O按光栅扫描顺序,分割成大小为m×m且互不重叠的图像块。本实施例中设置m=4。

[0048] S2:每个图像块经过AMBTC压缩后,得到压缩码(h,l,B),其中,h为高量化值、l为低量化值,B为位图。

[0049] 高量化值h、低量化值l和位图B,计算具体公式如下:

[0050]

[0051]

[0052]

[0053]

[0054] 其中:xi表示图像块中的第i个像素值,n表示图像块中像素值大于等于平均像素值 的像素个数,Bi表示位图B中对应于第i个像素的位元值,运算符 表示向下取整。

[0055] 本实施例中AMBTC压缩过程图如图1所示,其中展示了一个图像块的压缩码计算过程。

[0056] S3:在S2中获得的所有位图中,当h=l时位图内部全为“1”,可作为后续嵌入块,因此除了h=l对应的位图之外,对其余位图分别进行十进制转换,转换方法为:按序取出每张位图中的“0”和“1”形成m×m位的二进制数值,由于位图中的4×4个位元值,因此此处需按照从左到右,从上到下的顺序(即按照第一行从左到右+第二行从左到右+第三行从左到右+第四行从左到右的顺序),按序取出连接成16位的二进制数值;将二进制数值转成转换为十进制数值。不同的位图具有不同的十进制数值,因此需要统计所有位图的十进制数值中每个十进制数值的频数,第i个十进制数值的频数记为ai。

[0057] S4:对于所有ai≥TH的十进制数值,收集其对应的所有位图形成编码集合,并对集合中的位图进行霍夫曼编码,形成霍夫曼码表。霍夫曼编码原理如图2所示。编码集合中的位图筛选原理图如图5所示,可以将所有十进制数的频数ai从高到低进行分类统计排序,以TH为最低筛选阈值,一共获取到M个十进制数Zi,,通过霍夫曼编码形成yi。

[0058] S5:在所有图像块中搜索两类块作为秘密信息嵌入块,第一类为其压缩码中h=l的图像块,此类图像块的位图需进行清空;第二类为前述编码集合中的位图对应的图像块,即其十进制数值的频数满足ai≥TH的图像块。对每个秘密信息嵌入块进行信息嵌入,嵌入方法为利用霍夫曼码表中码字替代原位图,位图剩余空间被清空,同时调换两个量化值顺序变为(l,h)以示标记。

[0059] S6:压缩霍夫曼码表,清空前BM个AMBTC压缩码,具体过程为:

[0060] S61:采用固定长度16比特表示霍夫曼码表中的标签,采用固定长度4比特表示码字长度;统计出所有标签、码字长度和码字的总比特数;

[0061] S62:再取固定长度14比特作为附加信息,用于表示霍夫曼码表比特数;附加信息加霍夫曼码表比特数为总比特数R。

[0062] S63:清空前BM个AMBTC压缩码空间,BM的计算公式如下:

[0063]

[0064] 其中 表示向上取整。

[0065] 本实施例中,霍夫曼码表的压缩流程如图4所示,其中每个标签长度16bit,每个码字长度14bit,霍夫曼码(Huffman code)参见图中所示,附加信息14bit。最终,附加信息连接在所有标签、码字长度和码字的信息串之前,由此通过压缩霍夫曼码表得到了1148bit的比特流。

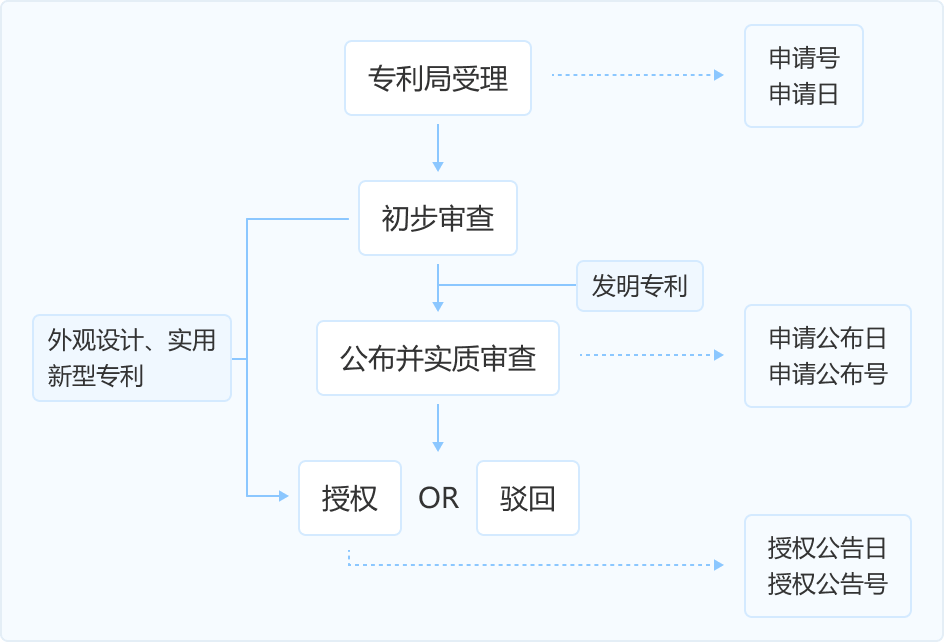

[0066] S7:搜索两类块作为秘密信息嵌入块,对调两个量化值位置作为标记,如图3所示,具体过程为:

[0067] S71:首先,将压缩霍夫曼码表得到的比特流接在原始秘密信息流前面,共同作为秘密信息。本实施例中采取随机产生“0”、“1”比特作为原始信息。

[0068] S73:然后,从第BM+1个AMBTC压缩码开始采用两种嵌入策略进行信息嵌入,第一种针对两个量化值为(l,h)的压缩码,将秘密信息填充在位图的剩余空间中,第二种针对h=l的压缩码,将m×m比特秘密信息嵌入位图中.

[0069] S73:最后,将嵌入信息后的AMBTC压缩编码进行重构,得到隐写图像O′,完成整个信息嵌入过程,将隐写图像O′发送至接收端。本发明中的部分隐写图像如图6所示。

[0070] S8:接收端收到隐写图像O′后,提取隐写图像O′中的秘密信息,恢复原始灰度图,具体过程如下:

[0071] S81:首先,接收端将隐写图像O′按光栅扫描顺序,分割成大小为m×m不重叠的图像块,每个图像块进行AMBTC压缩后得到压缩码(h’,l’,B’);

[0072] S82:接着,从AMBTC压缩码中,提取前14比特,还原计算出BM,然后提取出霍夫曼码表;

[0073] S83:最后,根据前述的嵌入策略,找到量化值相等或量化值顺序调换的块,这两类块中嵌有秘密信息,因此对前者直接提取信息,对后者通过查询霍夫曼编码,提取出秘密信息;接着恢复原始AMBTC压缩码信息,获得原始灰度图像O。

[0074] 为了展示本发明所能达到的效果,下面将上述方法应用于一个具体实施例中,其具体步骤不再赘述,下面主要展示其具体参数和技术效果。

[0075] 实施例

[0076] 本实施例中,按照前述的步骤S1~S8进行可逆信息隐藏,其具体结果展示如下:

[0077] 表1显示,平均阈值TH为7时,每个测试图的信息隐藏能力最高,约为40000比特。在表1中,平均码长为7比特,位图为16比特,因此每个可嵌入位图中有9比特可用于秘密信息隐藏。该方案中的秘密信息量等于秘密信息总量减去霍夫曼码表的压缩码比特数,即S=SA‑R。图像视觉质量与信息隐藏量之间存在一定的权衡关系,当表1显示方案的隐藏容量最大时,图像的视觉品质较低,但图6显示了8幅隐写图像,可见隐写图像的图像质量仍然是可以接受的。

[0078] 表1隐写图像的视觉效果和最大信息隐藏量

[0079]

[0080] 表2列出了TH=5、10、15、…、50时的部分PSNR和数据隐藏能力,对应更高的秘密嵌入能力。在该方法中,阈值取值范围较广,阈值的最大值等于十进制数的最高频数。实验表明,Lena、Wine和Zelda图像中十进制数的最高频数分别为447、308和307。同时,阈值TH的大小对图像质量和隐藏能力有很大的影响。因此,该方法可以获得多个实验结果和实验性能。

[0081] 从表1和表2可以看出,阈值越大,霍夫曼编码涉及的位图类型越多,有助于增加信息隐藏量。但是,位图类型的增加会降低霍夫曼编码的效率,增加霍夫曼编码表的压缩成本,降低信息的隐藏能力。因此,这两个过程最终决定了该算法的信息隐藏能力。

[0082] 表2不同TH值时,PSNR和HC

[0083]

[0084] 为了进一步说明发明的优越性能,本发明将其与之前的一些BTC或AMBTC方案进行了比较,如Chang et al.(2011),Li et al.(2011),Chen et al.(2010),and Lin et al.(2019),在信息嵌入率(ER)和信息隐藏能力(HC)方面进行了比较。

[0085] 由表3可知,Chang等方案、Li等方案和本发明提出的方案的平均数据隐藏能力分别为30112比特、17071比特和35890比特。显然,本发明提出的方案的数据隐藏能力明显高于Chang et al.(2011),是Li et al.(2011)的两倍。由于这三种方法使用了类似的压缩模式BTC或AMBTC,所以它们具有相同大小的隐写图像压缩码(CF),即(512×512×8/4)=524288比特。表3可知,三种方法的平均ER分别为0.058、0.033、0.068。因此,与其他两种方案相比,该方案具有更好的数据隐藏能力和信息嵌入率。

[0086] 本发明的方案中选取了两组具有代表性的数据,分别是本发明的方案(1)和方案(2),如表4所示。表4中,Chen et al.(2010),Lin et al.(2019),our scheme(1),and our scheme(2)的信息隐藏能力(HC)分别为19359比特、22464比特、40071比特和23624比特。Chen et al.(2010),Lin et al.(2019),our scheme(1),and our scheme(2)的平均信息嵌入率(ER)分别为0.034、0.040、0.076和0.045。从表4可以看出,本发明的方案的PSNR值低于Chen等人,但是本发明的方案的HC和ER值是现有技术的两倍。另一方面,本发明的方案的PSNR值与Lin等人的比较接近,但是本发明的方案仍然具有更高的信息隐藏能力和更好的性能。

[0087] 综合实验结果表明,本发明方案比其他四种方案具有更好的信息隐藏能力和信息嵌入率。本发明的方案也有可接受的图像视觉质量,因此优于其他四种方法。

[0088] 表3本发明的方案与Chang等人的方法和Li等人的方法之间的HC和ER比较。

[0089]

[0090] 表4本发明的方法与其他基于AMBTC的方法的性能比较。

[0091]

[0092]

[0093] 其中Our scheme为本发明的方法,其余上述所提到的现有技术中的方法对应参考文献如下:

[0094] [1]Chang,C.C.,Lin,C.Y.,Fan,Y.H.(2011)‘Reversible steganography for BTC‑compressed images’,Fundamenta Informaticae,Vol.109,No.2,pp.121–134.[0095] [2]Li,C.H.,Lu,Z.M.,Su,Y.X.(2011)‘Reversible data hiding for BTC‑compressed images based on bit plane flipping and histogram shifting of mean tables’,Information technology journal,Vol.10,No.7,pp.1421–1426.[0096] [3]Chen,J.,Hong,W.,Chen,T.S.,et al.(2010)‘Steganography for BTC compressed image using no distortion technique’,The Imaging Science Journal,Vol.58,No.4,pp.177–185.

[0097] [4]Lin,J.,Lin,C.C.,Chang,C.C.(2019)‘Reversible steganographic scheme for AMBTC compressed image based on(7,4)Hamming Code’,Symmetry,Vol.11,No.10,pp.1236.

[0098] 以上所述的实施例只是本发明的一种较佳的方案,然其并非用以限制本发明。有关技术领域的普通技术人员,在不脱离本发明的精神和范围的情况下,还可以做出各种变化和变型。因此凡采取等同替换或等效变换的方式所获得的技术方案,均落在本发明的保护范围内。